Stage 1 : Baie Serveur

CASSI - Pôle Sup de La Salle

🛡️ Introduction et Objectifs

L'objectif de cette mission est d'installer un rôle AD DS (Active Directory Domain Services) sur Windows Server en suivant rigoureusement les recommandations de sécurité de l'ANSSI.

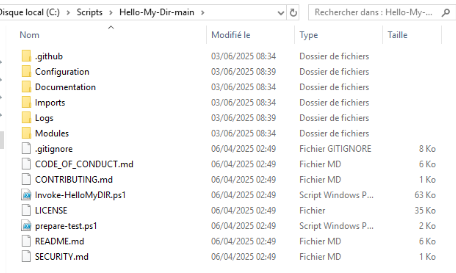

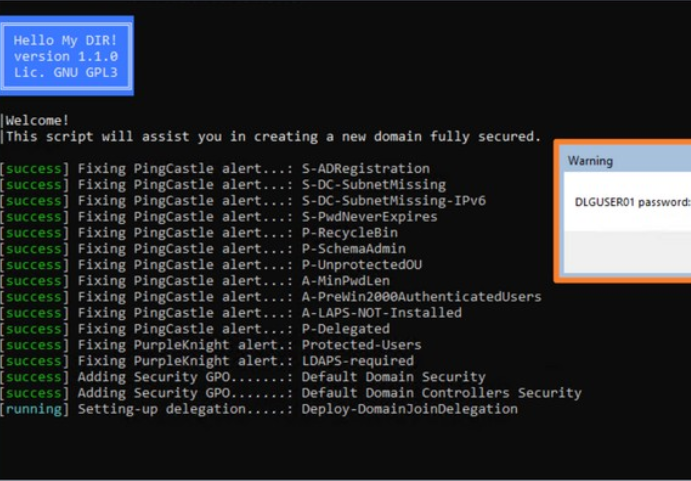

Pour garantir un niveau de sécurité optimal dès l'installation, j'ai utilisé le script PowerShell "Hello My DIR!" (v1.1.0). Cet outil permet d'automatiser la configuration et de corriger les vulnérabilités natives du système.

Environnement de scripts pour le déploiement

⚙️ Étape 1 : Configuration de la Forêt et du Domaine

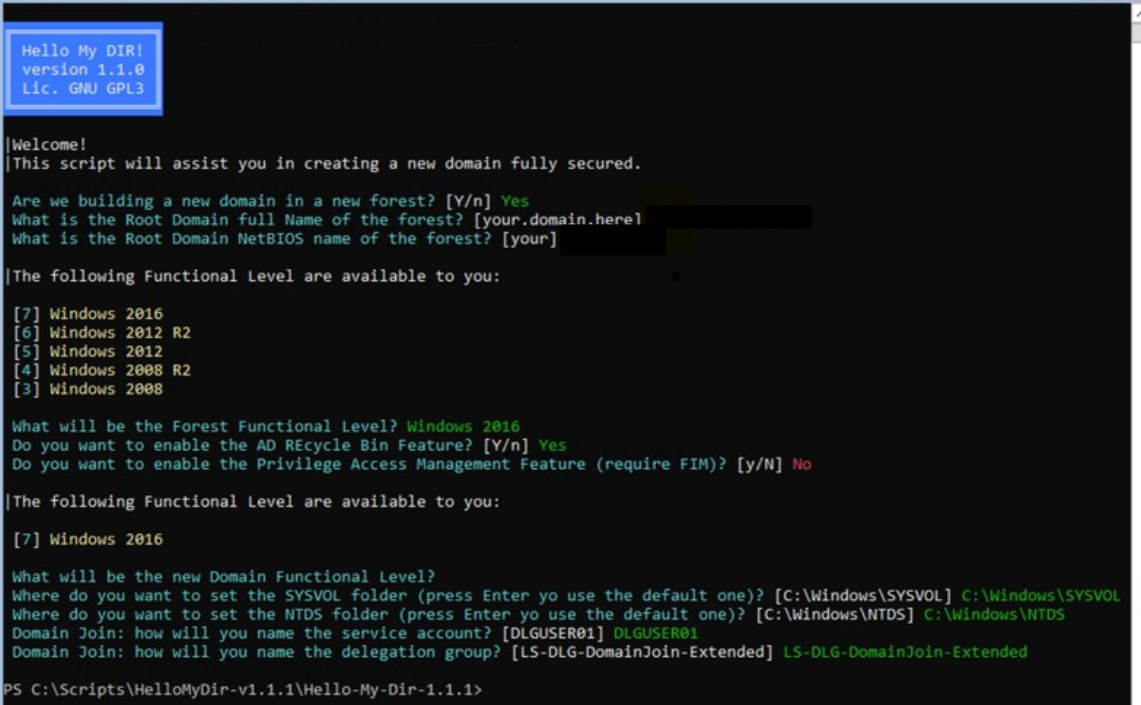

Le premier lancement du script permet de définir les paramètres logiques de l'infrastructure:

- Création de forêt : Installation d'un nouveau domaine dans une nouvelle forêt.

- Niveau fonctionnel : Sélection de Windows Server 2016 pour la forêt et le domaine.

- Options activées : Activation de la Corbeille Active Directory.

- Emplacements système : Configuration personnalisée des dossiers SYSVOL et NTDS.

- Comptes de délégation : Création du compte de service DLGUSER01 et du groupe associé.

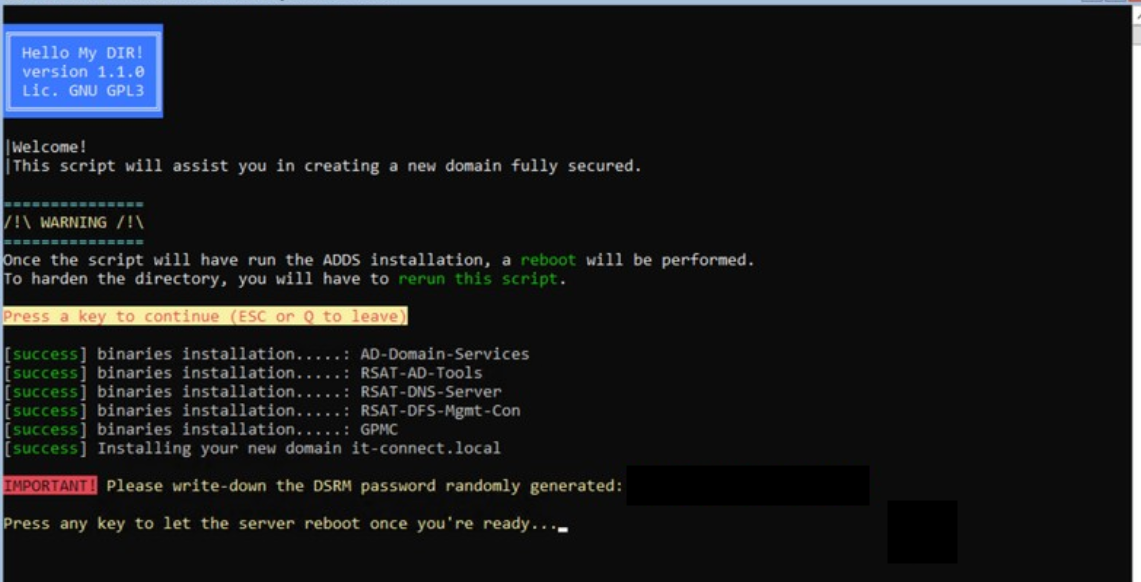

🚀 Étape 2 : Installation des Rôles (Binaires)

Le second lancement installe les composants Windows nécessaires:

- Rôles installés : AD-Domain-Services, DNS, RSAT et GPMC (Gestion des GPO).

- Sécurité DSRM : Génération aléatoire du mot de passe de restauration.

- Finalisation : Redémarrage automatique du serveur pour appliquer les modifications.

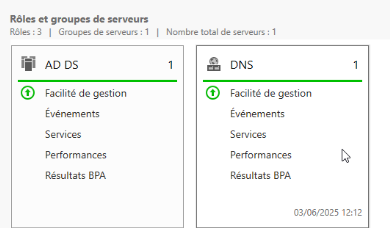

Validation des rôles dans le Gestionnaire de serveur

🔒 Étape 3 : Post-Installation et Hardening

Après redémarrage, le script est exécuté une troisième fois pour sécuriser l'annuaire en corrigeant les alertes basées sur les outils d'audit PingCastle et PurpleKnight:

- Corrections réseau : Configuration des sous-réseaux manquants (SubnetMissing).

- Gestion des comptes : Protection des utilisateurs sensibles (Protected Users) et exigence du protocole LDAPS.

- Hygiène de l'AD : Protection des Unités d'Organisation (OU) contre la suppression accidentelle.

- GPO durcies : Déploiement automatique de stratégies de sécurité pour le domaine et les contrôleurs.

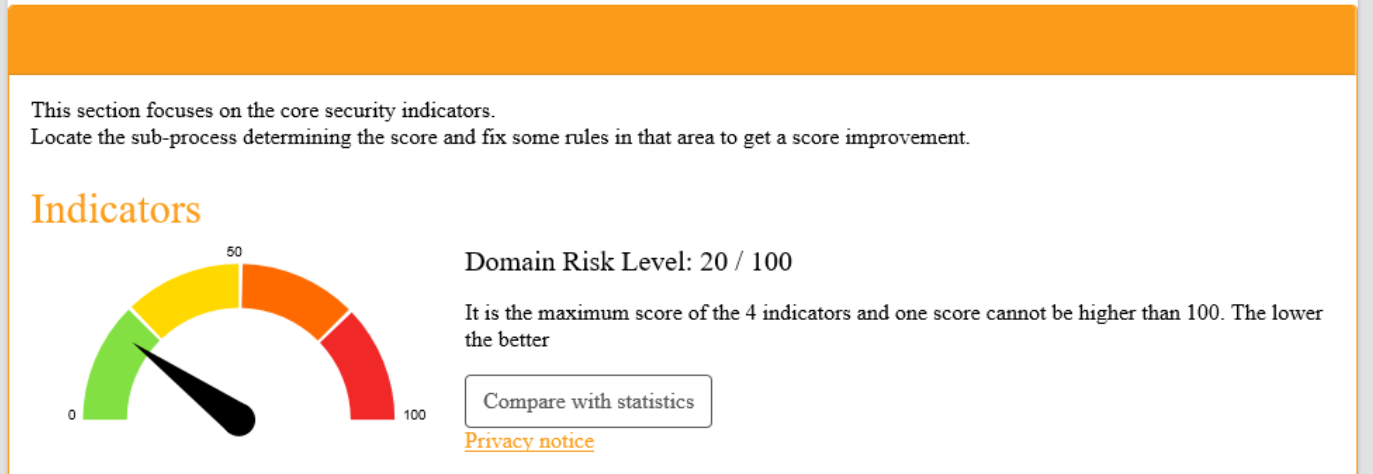

Résultat : Niveau de risque du domaine (Score : 20 / 100)

✅ Conclusion

Le domaine est désormais opérationnel et sécurisé avec un score de risque optimisé. La surface d'attaque a été considérablement réduite dès la phase de déploiement. L'étape suivante consiste à intégrer les périphériques et serveurs membres au domaine.